Wyniki wyszukiwania

Znalezione e-booki

Znalezione artykuły

Polityka prywatności

Wiedza i Praktyka sp. z o.o. z siedzibą w Warszawie przy ul. Łotewskiej 9 (dalej:”WiP”) reprezentowane przez Prezesa, jako Administrator Danych w pełni szanuje i chroni prawo do prywatności wszystkich użytkowników usług oferowanych i świadczonych przez WiP. Szczególna dbałość przykładana jest przez WiP do ochrony danych osobowych oraz bezpieczeństwa korzystania z usług ... »

"Rok do RODO" – poznaj wskazówki GIODO w sprawie wdrażania unijnego rozporządzenia o ochronie danych

Cykl „Rok do RODO – sprawdzian gotowości” przygotowany przez Generalnego Inspektora Ochrony Danych Osobowych (GIODO) składa się łącznie z 17 krótkich artykułów, w których omówione są najważniejsze zmiany wprowadzane przez rozporządzenie Parlamentu Europejskiego i Rady (UE) 2016/679 z 27 kwietnia 2016 r. w sprawie ochrony osób fizycznych w związku z przetwarzaniem danych osobowych ... »

Przeprowadziłeś sprawdzenie ochrony danych? Czas przygotować sprawozdanie

Każdy administrator bezpieczeństwa informacji przynajmniej raz w roku powinien przeprowadzić sprawdzenie zgodności przetwarzania danych osobowych z przepisami. Z każdego takiego sprawdzenia musi przygotować sprawozdanie. Sprawdź, jakie obowiązkowe informacje należy w nim zawrzeć.Obowiązek prowadzenia sprawdzeń nałożyła na administratorów bezpieczeństwa informacji, nowelizacja ustawy ... »

Pracownicy mają niepełne upoważnienia – co zrobić

Pani J pełni funkcję administratora bezpieczeństwa informacji w jednej z ogólnopolskich fundacji. W ramach planu sprawdzeń badała upoważnienia do przetwarzania danych osobowych dla pracowników i wolontariuszy fundacji, którzy przetwarzają dane osobowe. Po przeprowadzeniu sprawdzenia stwierdziła, że upoważnień jest zbyt mało w stosunku do osób przetwarzających dane osobowe, a zakres ... »

Czym jest "główna działalność" administratora danych i monitorowanie osób na "dużą skalę"

Każdy administrator danych, dla którego przetwarzanie danych jest "główną działalnością", i wiążę się z monitorowaniem osób na "dużą skalę" będzie musiał wyznaczyć inspektora ochrony danych zgodnie z nowym unijnym prawem. Co oznaczają te pojęcia?Ogólne rozporządzenie o ochronie danych osobowych nie definiuje terminów „główna działalność” i „duża skala”, co może ... »

Jeśli firma zewnętrzna niszczy dokumenty z danymi, musisz podpisać umowę powierzenia

Dane osobowe trzeba chronić nie tylko wtedy, gdy z nich korzystamy, ale np. także, gdy chcemy je usunąć. Trzeba pamiętać, że każda operacja wykonywana na danych osobowych, także usuwanie, to ich przetwarzanie. Musisz mieć więc do tego odpowiednią podstawę prawną. W przypadku zlecania usunięcia dokumentów z danymi, będzie to umowa powierzenia.Przedsiębiorstwa zbierają, gromadzą ... »

Jak opracować procedurę postępowania w przypadku naruszenia ochrony danych osobowych

Jeżeli po 25 maja 2018 r. u administratora danych dojdzie do naruszenia ochrony danych, będzie musiał zgłosić to organowi nadzorczemu, a w niektórych sytuacjach także zawiadomić o tym osobę, której dane dotyczą. Warto już teraz zacząć przygotowywać się do realizacji tego obowiązku. Dowiedz się, z jakich elementów powinna składać się wewnętrzna procedura postępowania w przypadku ... »

Europejskie organy ochrony danych podpowiadają, jak spełnić wymagania unijnego rozporządzenia

Organizacja organów ochrony danych osobowych z całej Unii Europejskiej, tzw. Grupa Robocza Art. 29, wydała wytyczne do unijnego rozporządzenia o ochronie danych osobowych. Tłumaczy w nich m.in., jakie będą obowiązki inspektorów ochrony danych oraz kto będzie musiał ich powoływać.W wytycznych dotyczących inspektora ochrony danych (Data Protection Officer – DPO) Grupa Robocza wyjaśnia, ... »

W jaki sposób ABI stanie się inspektorem ochrony danych

W ogólnym rozporządzeniu o ochronie danych osobowych (RODO) nie znajdziemy pojęcia „administrator bezpieczeństwa informacji” znanego z polskich przepisów. Zastępuje go inspektor ochrony danych. Dowiedz się, w jaki sposób ABI „przekształci się” w inspektora. Rola, jaką inspektor ochrony danych będzie pełnił w procesie przetwarzania danych osobowych, jest niebagatelna. Z intencji ... »

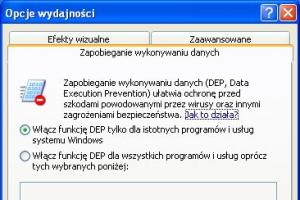

Ochrona przed przepełnieniem bufora

Przepełnienie bufora to błąd w kodzie programu umożliwiający wczytanie do wyznaczonego obszaru pamięci (bufora) większej ilości danych, niż zarezerwował na ten cel programista. Aby uchronić się przed tym błędem, włącz technologię DEP (Data Execution Prevention), która zapobiegająca uruchamianiu kodów programów umieszczonych w obszarze pamięci tylko dla danych. Dzięki temu likwiduje ... »